شرکت های هاستینگ که ارائه دهنده های سرورهای اشتراکی و یا سرورهای VPS هستند، باید خود را در مقابل حملات مختلف ایمن نگه دارند. یکی از حملات رایج Brute Force است. این نوع حمله یکی از روش هکرها برای بدست آوردن رمز عبور است و معمولا توسط نرم افزارهای مخصوصی انجام می شود.

به منظور محافظت از این حمله می توان از cPHulk استفاده کرد. cPHulk یک لایه محافظتی در برابر تلاش برای ورود غیرمجاز را ایجاد می کند. سرور مورد استفاده در هاستینگ شما به شبکه بزرگ اینترنت متصل است و این امکان میسر است که هرکس بتواند از طریق سرویس های مختلف مثل cPanel، FTP، WHM و اکانت های ایمیل به سیستم لاگین کند. حمله BruteForce تلاشی غیرمجاز برای دسترسی به هر یک از این سرویس هاست. با تلاش های متعدد و یافتن ترکیبی از اعداد و ارقام و نشانه ها می توان که به صورت اتوماتیک انجام می شود، از طریق این حمله می توان به سیستم لاگین کرد.

پنل مدیریتی لینوکس که سی پنل (cPanel) نام دارد با استفاده از cPHulk در برابر حمله Brute Force از هاست محافظت می کند. از طریق ماژول PAM که مخفف Pluggable Authentication Module می باشد، و با استفاده از آدرس IP می تواند تلاش های ناموفق به منظور لاگین را شناسایی کرده و آی پی ها را بلاک کند.

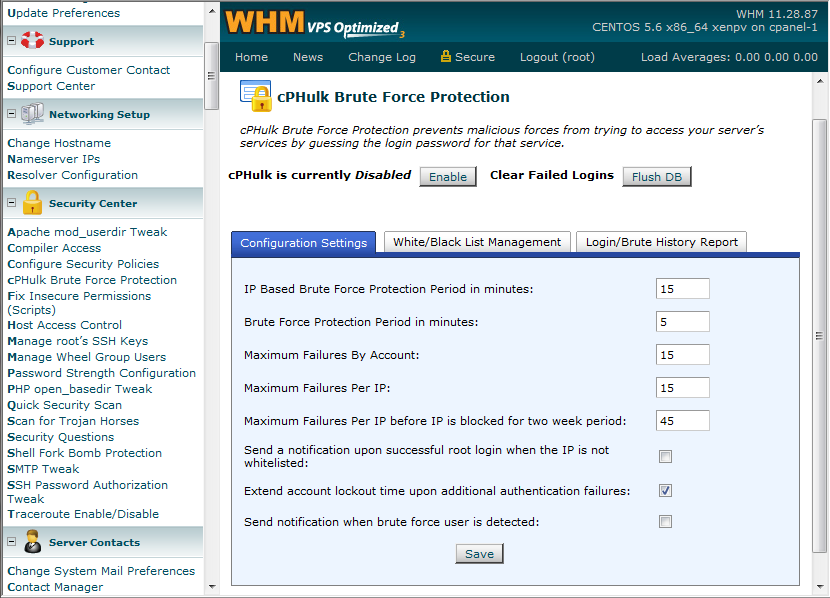

نحوه فعال کردن cPHulk روی سرور

1. با استفاده از یوزر root به WHM لاگین کنید.

2. در بخش جستجو عبارت cphulk را وارد کنید.

3. در قسمت مربوطه آن را Enable کنید.

4. در قسمت مربوطه می توانید تنظیمات مختلفی را اعمال کنید و تعیین کنید که cPHulk بلاک IP را چگونه انجام دهد. در ادامه برخی از تنظیمات این قسمت را مرور می کنیم.

IP Based Brute Force Protection Period in minutes: مشخص کننده مدت زمانی (به دقیقه) است که یک آدرس IP خاص می تواند برای لاگین شدن تلاش کند و بعد از آن توسط cPHulk مختل می شود.

Brute Force Protection Period in minutes: مشخص کننده مدت زمانی (به دقیقه) است که یک آدرس IP خاص می تواند برای لاگین شدن تلاش ناموفق داشته باشد و بعد از آن توسط cPHulk بلاک می شود.

Maximum Failures by Account:هیچ شانسی برای این که یک اکانت به تنهایی بتواند از حد خود تجاوز کند وجود ندارد. این آیتم حداکثر تعداد تلاش های ناموفق یک اکانت را مشخص می کند.

Maximum Failures per IP: حداکثر تعداد تلاش های ناموفق یک IP برای لاگین که بعد از آن بلاک خواهد شد.

Maximum Failures Per IP before IP is blocked for two week period: اگر این محدودیت (حداکثر تلاش های ناموفق) برای یک آدرس IP ایجاد شود، IP به مدت دو هفته بلاک می شود.

Send a notification upon successful root login when the IP is not white listed: اگر یک IP بتواند لاگین موفقی داشته باشد درحالی که در whitelist هم قرار ندارد، یک پیام هشدار ارسال می شود. به صورت پیش فرض این گزینه غیرفعال است.

Extend account lockout time upon additional authentication failures: این گزینه که به صورت پیش فرض فعال است مدت زمان بسته شدن یک اکانت را بعد از چند احراز حویت ناموفق نشان می دهد. این مدت زمان با ادامه یافتن تلاش های ناموفق برای لاگین افزایش می یابد.

Send notification when brute force user is detected: این گزینه نیز به صورت پیش فرض غیرفعال است و این امکان را فراهم می کند که هرموقع که یک حمله brute force تشخیص داده شد، یک ایمیل به شما ارسال شود.

نفیسه دانشگرمقدم

Latest posts by نفیسه دانشگرمقدم (see all)

- نحوه ارسال هرزنامه ها به صورت اسپم - آذر ۲۸, ۱۴۰۰

- 7 نکته برای کاهش اندازه دیتابیس وردپرس - دی ۳۰, ۱۳۹۹

- نحوه تعریف فوروارد ایمیل در cPanel - آذر ۲۴, ۱۳۹۹